实现虚拟滚动通常并不是非常复杂的事情,但是我们需要考虑到很多细节问题。在具体实现之前我思考了一个比较有意思的事情,为什么虚拟滚动能够优化性能。我们在浏览器中进行

DOM操作的时候,此时这个

DOM是真正存在的吗,或者说我们在

PC上实现窗口管理的时候,这个窗口是真的存在的吗。那么答案实际上很明确,这些视图、窗口、

DOM等等都是通过图形化模拟出来的,虽然我们可以通过系统或者浏览器提供的

API来非常简单地实现各种操作,但是实际上些内容是系统帮我们绘制出来的图像,本质上还是通过外部输入设备产生各种事件信号,从而产生状态与行为模拟,诸如碰撞检测等等都是系统通过大量计算表现出的状态而已。

Manus的开源复刻OpenManus初探

有几个大佬花3个小时就复现了一个简单的原型OpenManus,让我们体验体验吧!!

kafka开启kerberos认证详细步骤

Kerberos Client 根据需要进行安装,安装后可以使用 kadmin 命令;对应在 Kerberos Server 上使用 kadmin.local 命令。

.NET Core 中如何实现缓存的预热?

缓存预热,顾名思义,就是在系统启动或缓存失效后,主动将热点数据加载到缓存中,避免用户首次请求时直接访问数据库,造成性能瓶颈。

如何调用 DeepSeek 的自然语言处理 API 接口并集成到在线客服系统

随时近来 AI 大模型的火热,越来越多的客户,问到过能否把客服系统接入 DeepSeek,或者其它大语言模型。

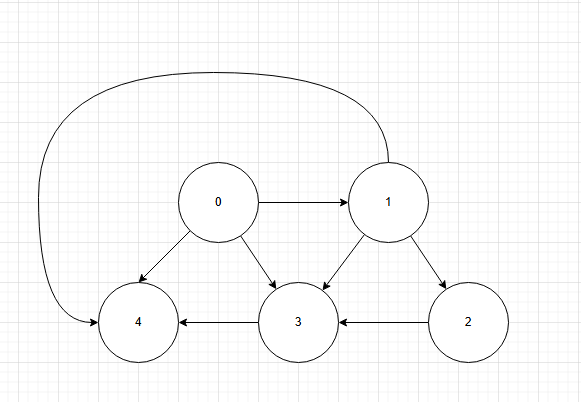

重生之数据结构与算法—-图的遍历

在树结构中,遍历所有路径和遍历所有节点,

是没区别的。因为根节点到叶节点的过程是单向,所以他们之间的路径是唯一的。

但在图中,因为

环的存在。所以从根节点到叶节点的过程路径会有很多种。因此在图的遍历中,图的路径需要穷举。

2025年我用 Compose 写了一个 Todo App

从2月12日到3月4日这整整三周时间里,我从零开始又学习了一次 Compose。

LayerSkip: 使用自推测解码加速大模型推理

这项技术不仅加快了文本生成速度,还显著节省了内存并降低了计算延迟。为了实现端到端的加速,早期层的输出需要与最终层的输出足够接近。正如论文中所述,这可以通过一种训练方法来实现,该方法可以在预训练期间应用,也可以在特定领域进行微调时应用。自推测解码对于实际应用特别高效,它可以在较小的 GPU 上部署,并降低

大规模推理 所需的整体硬件资源。

腾讯云锐驰型轻量服务器搭建开源远程桌面软件RustDesk中继服务器小记

由于腾讯云近期推出了锐驰型轻量应用服务器,拥有200M不限流量的大带宽国内网络,这极大的满足了我对大带宽的需求,所以我也是迫不及待的申请内测试了下。定价相对来说还算不错,此次使用的是2C1G的套餐,月付40元。以下为配置清单:

Windows 提权-内核利用_1

我们从打了最少补丁的 Windows 7 机器开始测试,然后使用各种检测内核利用的方法去枚举它容易受到哪些内核漏洞的攻击。在找到潜在漏洞后,我们将测试相应的漏洞利用,看看它们是如何工作的。在测试漏洞利用期间,我们将看到 6 个测试示例,它们展示了如何从 GUI、从反向 shell 和使用 Metasploit 的方式去提升普通权限到 SYSTEM。

小狮博客

小狮博客