1.Seata开启分布式事务的流程总结

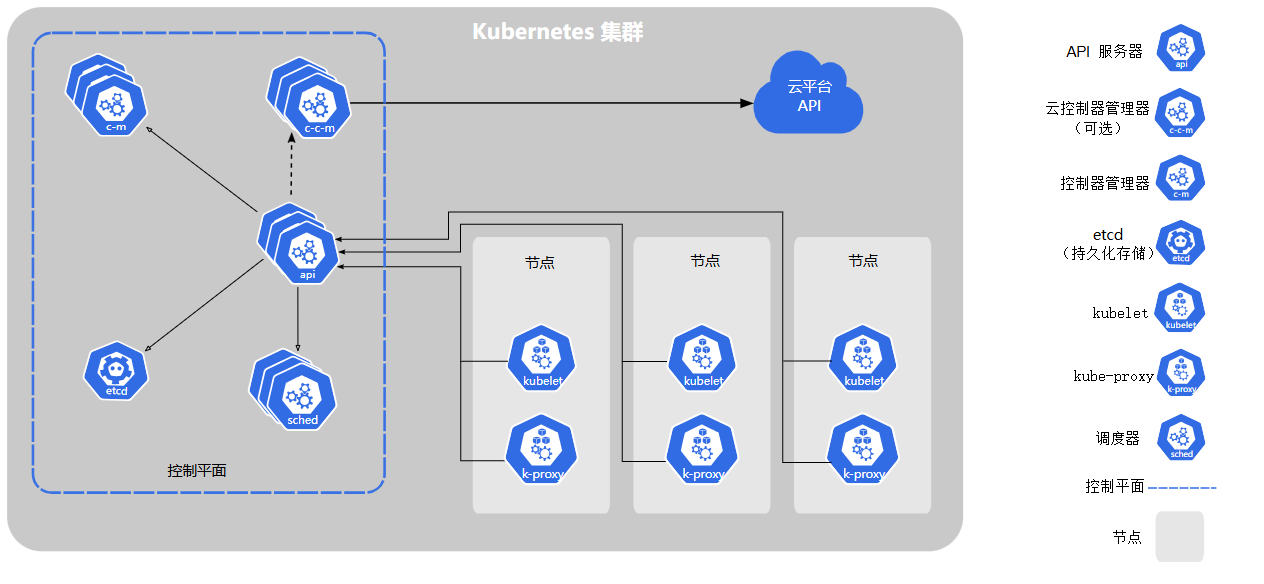

[虚拟化/云原生] Kubernetes 安装部署指南

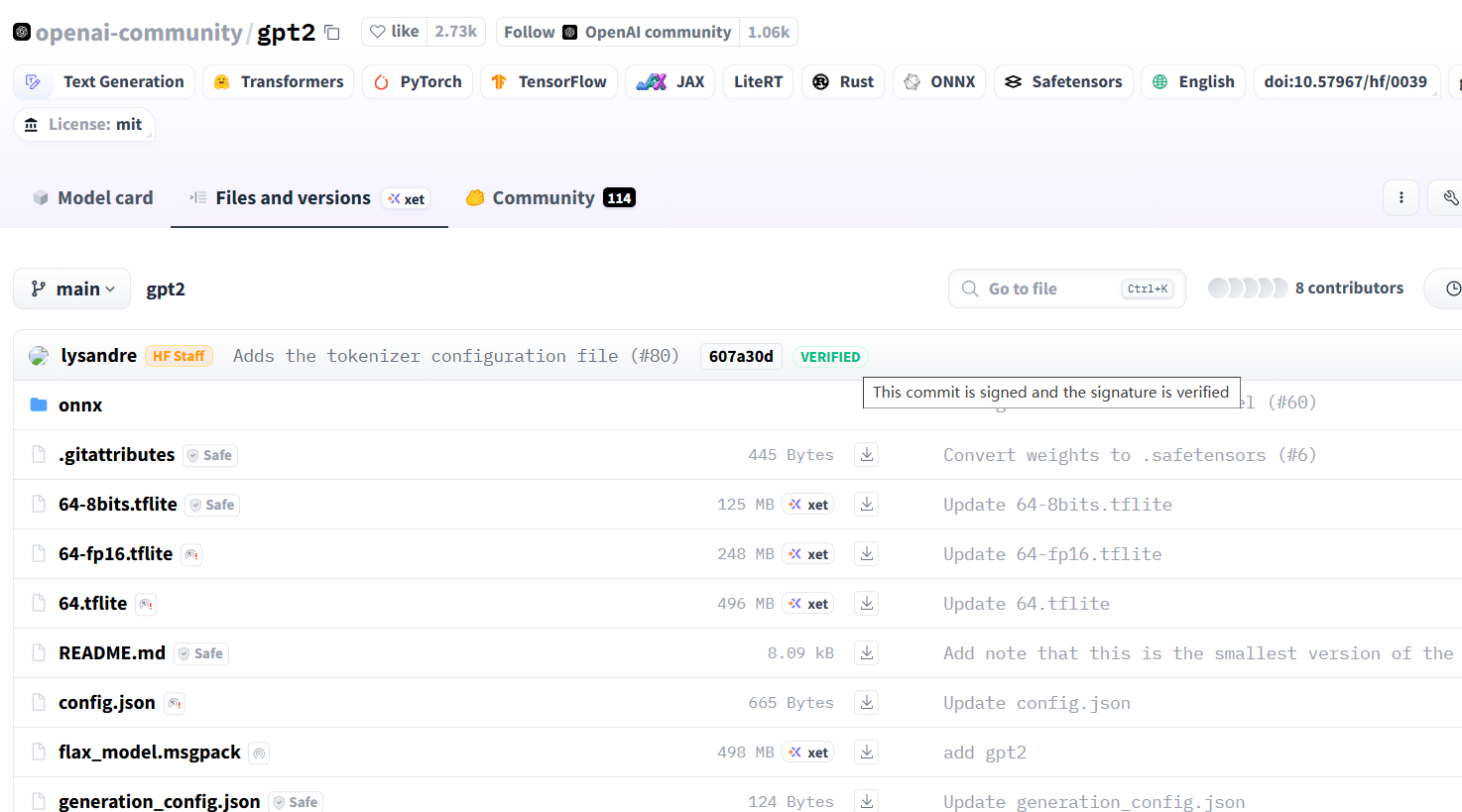

使用HuggingFace 模型并预测

进入之后,可以看到gpt2模型的说明页,点击页面中的list all files in model,可以看到模型的所有文件。

AutoCAD AutoLISP 中使用 entmake 创建标注样式(DIMSTYLE)的深度解析

本文深度解析使用

entmake 创建标注样式的关键技术细节,包含:

K8s进阶之外部访问Pod的几种方式

Kubernetes设计时遵循最小权限原则,即组件仅获得完成其任务所需的最少权限。直接暴露Pod给外部网络可能会引入安全隐患,比如让攻击者更容易定位和攻击运行在Pod内的服务。通过限制Pod的直接访问,Kubernetes鼓励使用更安全的服务暴露机制。

Java 原生异步编程与Spring 异步编程 详解

最基本的异步方式是创建

Thread 或实现

Runnable。

如何反向绘制出 .NET程序 异步方法调用栈

为了模拟的真实一点,搞一个简单的三层架构,最后在 DAL 层的 ReadAsync 之后给它断住,参考代码如下:

Java SolonMCP 实现 MCP 实践全解析:SSE 与 STDIO 通信模式详解

通俗点讲是:

字节大模型应用开发框架 Eino 全解(一)|结合 RAG 知识库案例分析框架生态

我将通过《字节大模型应用开发框架 Eino 全解》系列,从框架结构、组件生态、以及项目案例、mcp集成等维度,带你全方面掌握 Golang 大模型应用开发。

【从0到1800 Star】90天,我用0预算推广了一个C语言项目

我曾经尝试过在B站购买”必火”,花了大约20多块钱,结果带来了一些视频浏览量和几个点赞…真的,只有几个 ,其他的效果几乎为零。那时候我就意识到,推广其实可以通过更聪明的方式,而不一定需要花大钱。

小狮博客

小狮博客